Альтернативы TOR браузеру

Content

Tor долго считался базовым инструментом анонимности в интернете. Но сегодня его возможностей уже недостаточно: сеть работает медленно и часто вызывает подозрения у сайтов.

Для стабильной приватной работы в сети нужен другой подход: быстрые прокси, корректная подмена браузерного отпечатка и разделение данных между сессиями.

В этом материале разбираем, какие инструменты сегодня используют вместо Tor и в чем их отличие.

Почему Tor Browser больше не универсальное решение

Tor — это сеть прокси-серверов, в которой соединение проходит через несколько узлов, находящихся в разных странах мира. Такая схема скрывает IP-адрес пользователя и усложняет отслеживание маршрута: каждый узел видит только часть цепочки, поэтому полную картину нельзя получить в одной точке.

Этот подход долго считался рабочим способом сохранить анонимность в сети. Но уровень приватности зависит не только от IP-адреса, но и от браузерного отпечатка, поведения пользователя, фоновой сетевой активности и других факторов. Tor скрывает IP-адрес, но этого недостаточно. Современные сайты активно используют JavaScript, WebAssembly и другие технологии, через которые можно собирать данные об устройстве и поведении — и с их помощью идентифицировать пользователя.

Для максимальной защиты в Tor приходится включать режим Safest и фактически отключать большую часть скриптов. После этого многие сайты работают с ограничениями или перестают открываться. При обычных настройках часть данных все равно может собираться через скрипты, и уровень анонимности снижается.

Блокировки и ограничения доступа.

IP-адреса выходных узлов Tor давно известны. Один и тот же адрес может использоваться большим числом пользователей, поэтому системы защиты сайтов часто помечают такой трафик как подозрительный.

Из-за этого возрастают риски столкнуться с CAPTCHA, ограничениями по доступу и полной блокировкой страниц. Такая проблема возникает и на сервисах с повышенной безопасностью, и на обычных сайтах.

2. Риски на уровне сети.

Выходной узел Tor может запустить любой участник сети. Если сайт работает по HTTP, а не по HTTPS, данные на выходе из сети может увидеть владелец этого узла.

Есть и другой риск — анализ трафика по времени. При таком методе сопоставляют момент входа данных в сеть Tor со временем их выхода. Этого бывает достаточно, чтобы с определенной вероятностью связать конкретную сессию с пользователем.

3. Tor легко определяется.

Использование Tor заметно на уровне провайдера и систем DPI, которые анализируют сетевой трафик. Сам факт подключения к Tor можно зафиксировать как отдельный тип активности.

В ряде стран этого уже достаточно, чтобы соединение попало под дополнительный контроль или более внимательный анализ.

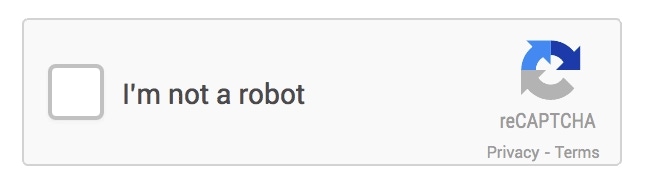

Почему отслеживание уже давно не сводится к IP

Главная ошибка — считать, что смена IP автоматически решает вопрос приватности. На практике сайты, рекламные платформы и защитные системы используют десятки сигналов одновременно. IP — только один из них. Даже после смены адреса пользователя можно узнать по отпечатку браузера, параметрам устройства, поведению на сайте и способам хранения идентификаторов в системе.

Браузерный фингерпринт. У браузера и устройства, на котором он используется, есть набор параметров, позволяющий выделить пользователя среди других. В сумме такие данные образуют цифровой отпечаток.

Идентификация по Canvas работает через скрытую отрисовку графики в браузере. Из-за различий в железе, драйверах и системе результат у каждого устройства немного отличается.

WebGL и AudioContext дают еще больше технических данных. Через них можно получить дополнительную информацию о видеокарте и обработке звука.

Также собираются данные о шрифтах, количестве ядер процессора, объеме памяти, разрешении экрана и других характеристиках устройства. Все это используется как часть отпечатка.

2. Поведенческая биометрия. Сайты способны анализировать поведение пользователя: скорость движения мыши, траекторию курсора, ритм печати, паузы между нажатиями клавиш и способ прокрутки страницы. По этим данным можно отличать пользователей друг от друга, даже если технические параметры их устройств совпадают.

3. Маскировка трекеров и сохранение идентификаторов. Для отслеживания используют трекеры, замаскированные под элементы самого сайта — например, его поддомены. Из-за этого браузер и блокировщики воспринимают такие запросы как внутренние, хотя через них продолжается сбор данных о пользователе.

Для хранения идентификаторов используют cookie, Local Storage, IndexedDB и другие механизмы браузера. После удаления cookie часть таких данных может сохраняться или восстанавливаться, поэтому отслеживание продолжается.

Какие есть альтернативы Tor Browser

Выбор альтернативы Tor Browser зависит от задачи. Для обычного серфинга подходят одни решения, для доступа к скрытым сервисам — другие, для жесткой изоляции среды — третьи.

VPN и браузеры для приватного серфинга

Один из самых распространенных вариантов — использовать VPN и браузер с усиленной защитой приватности. Такой набор помогает скрыть IP-адрес, сократить объем собираемых данных и уменьшить возможности для отслеживания.

У таких решений обычно общий принцип: ограничение телеметрии, защита от трекеров, более жесткие настройки приватности и уменьшение числа сигналов, по которым можно распознать пользователя. При этом уровень удобства, изоляции данных и устойчивости к современным методам отслеживания у разных инструментов отличается.

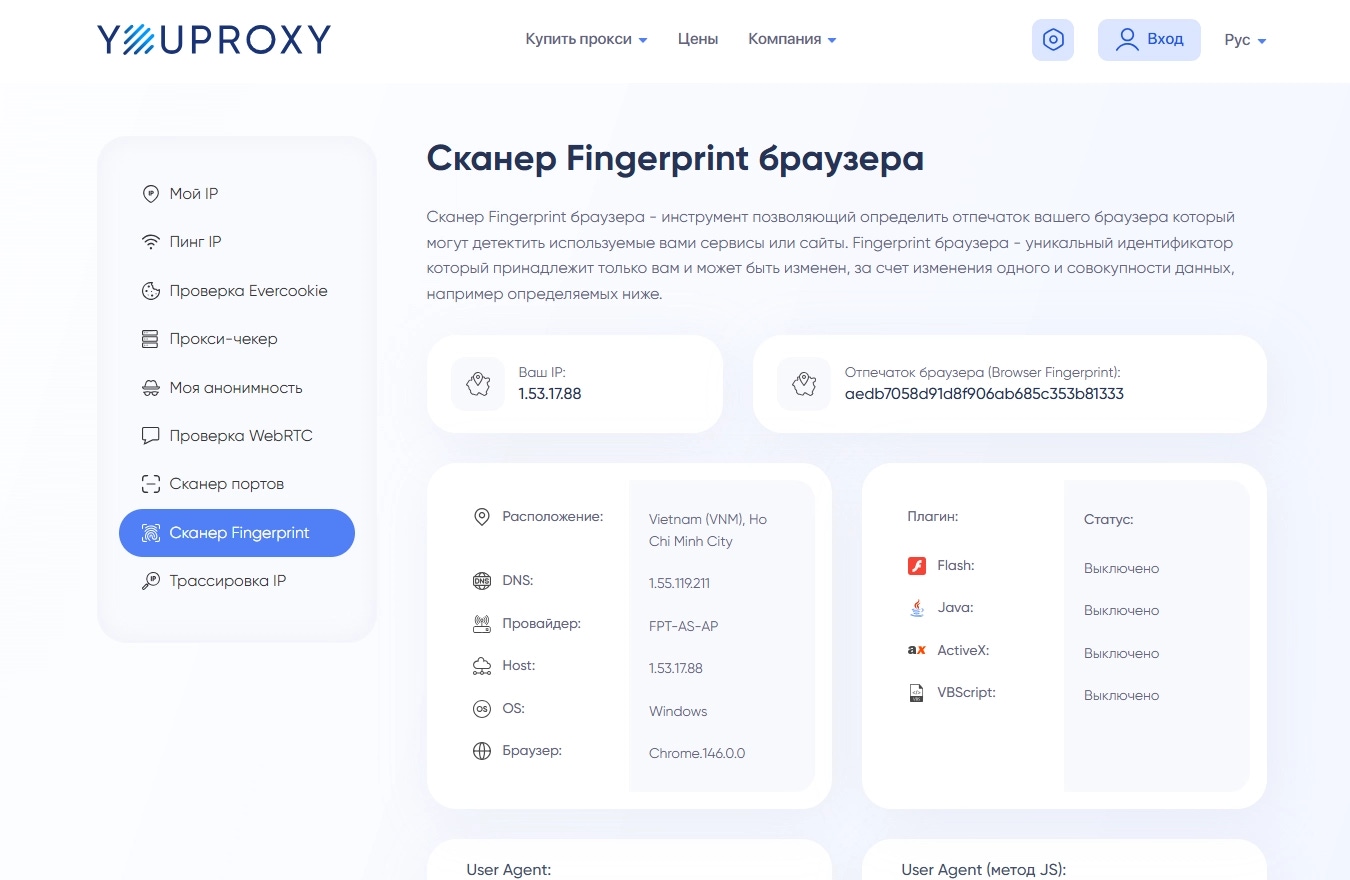

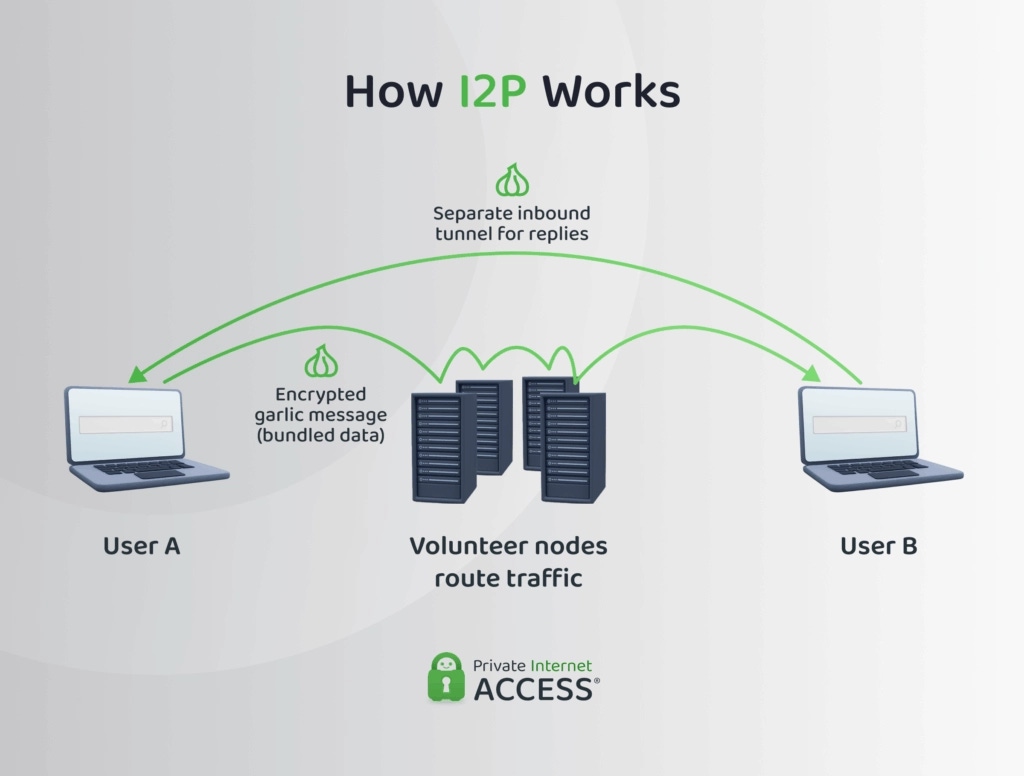

Децентрализованные анонимные сети

Кроме Tor существуют и другие анонимные сети, например I2P. Они используются для доступа к сервисам, которые работают внутри собственной закрытой среды, а не в обычном интернете.

Такие сети актуальны в среде, где сервисы изначально работают внутри собственной анонимной инфраструктуры. Для обычных сайтов они подходят хуже: доступ устроен сложнее.

Антидетект-браузеры

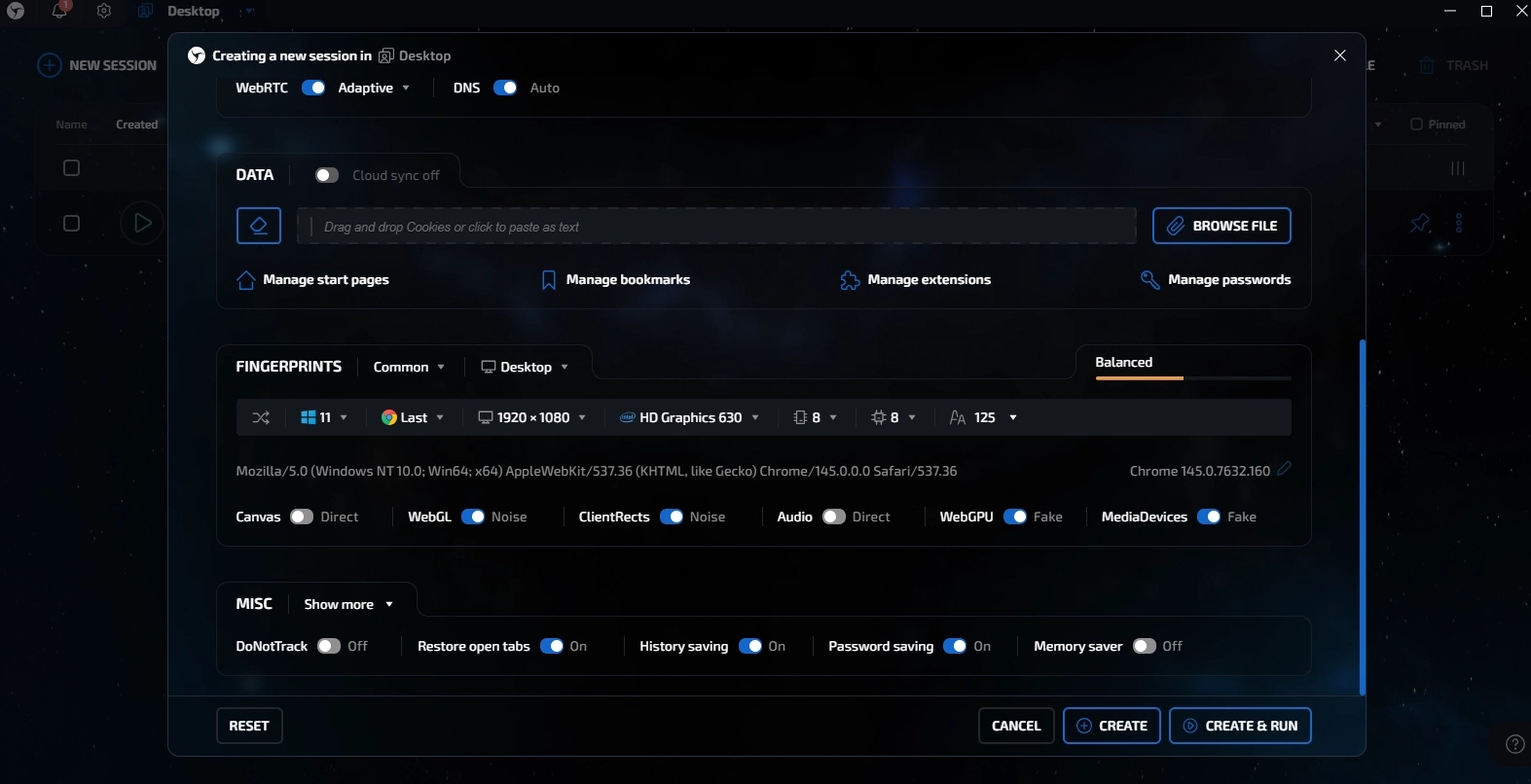

Linken Sphere, Dolphin Anty, Multilogin, AdsPower и другие антидетект-браузеры создавались для маркетинга, арбитража трафика и мультиаккаунтинга. Их задача — формировать отдельные браузерные профили с разными параметрами, которые выглядят правдоподобно для защитных систем сайтов.

За счет этого аккаунты и действия не смешиваются в одной среде. У каждого профиля свои настройки, cookies, сессии и технические параметры, что снижает риск связать разные сценарии между собой.

Однако большинство популярных антидетектов — это узкоспециализированный софт для профессионального рынка (арбитража трафика, криптоферм и командной работы). Для обычного пользователя их функционал часто избыточен, а стоимость — неоправданно высокая. Вы фактически переплачиваете за инструменты автоматизации и командные доступы, которые не нужны для простого обеспечения приватности.

Изолированные операционные системы

Когда риски выше, одного браузера уже недостаточно. В таких случаях используют системы вроде Qubes OS, где разные задачи запускаются в изолированных средах.

Такое разделение не дает смешивать разные процессы в одной системе. Если одна среда оказывается уязвимой, это не означает автоматический доступ ко всем остальным данным и задачам.

Noid как более удобная альтернатива Tor

Для повседневного серфинга чаще выбирают альтернативы Tor, которые не требуют сложной настройки и не создают постоянных проблем при работе с сайтами. Один из таких вариантов — Noid. Этот браузер подходит для приватного серфинга и работы с разными аккаунтами в одном сервисе.

Простая настройка и быстрый старт. В Noid профиль создается автоматически, параметры браузера подбираются системой, а данные хранятся локально на устройстве. Браузер не требует долгой ручной настройки перед началом использования.

Отдельные профили для разных задач. За счет этого аккаунты, история посещений и действия пользователя не смешиваются в одной среде.

Локальное хранение данных. Профили и пользовательские данные сохраняются на устройстве. Такой подход снижает риски, связанные с внешним доступом, утечками и хранением всей информации в одной облачной среде.

Встроенный блокировщик рекламы. Он убирает навязчивые рекламные элементы, сокращает количество трекеров на сайтах и уменьшает число лишних запросов во время серфинга. За счет этого страницы загружаются чище, а сам пользователь оставляет меньше данных при обычном просмотре сайтов.

Noid подходит для повседневного серфинга, когда нужна приватность без сложной ручной настройки. Браузер можно использовать для просмотра сайтов, входа в заблокированные в вашем ГЕО сервисы и работы с разными аккаунтами без смешения активности в одном профиле.

Итог

Tor остается одним из самых известных инструментов для приватного доступа в интернет. При этом в современных условиях одного скрытия IP-адреса недостаточно, так как системы отслеживают браузерный отпечаток, фоновую сетевую активность и другие факторы.

Анонимность зависит от нескольких факторов: настроек браузера, хранения данных, разделения профилей и защиты от лишнего сбора информации. Безопасный браузер Noid учитывает это и реализовывает без лишних сложностей: автоматически создает профиль, хранит данные локально, разделяет разные сценарии по отдельным профилям, блокирует рекламу и трекеры, что делает его удобным инструментом для повседневного использования.

FAQ

— Почему сайты блокируют Tor?

— IP-адреса выходных узлов Tor давно известны и часто попадают в базы подозрительного трафика. Из-за этого сайты и защитные сервисы могут показывать CAPTCHA, ограничивать доступ или полностью блокировать соединение.

— Помогает ли блокировка рекламы повысить приватность?

— Да. Встроенный блокировщик рекламы сокращает количество рекламных скриптов, трекеров и фоновых запросов со стороны сайтов. За счет этого пользователь оставляет меньше цифровых следов.

— Tor Browser безопасен для обычного использования?

— Не полностью. Tor скрывает IP-адрес, но не решает все задачи приватности. Сам факт подключения к этой сети может вызвать подозрения у защитных систем.

— Какой браузер подойдет для приватного серфинга без сложной настройки?

— Для таких задач обычно выбирают решения с автоматической настройкой профиля, локальным хранением данных, отдельными профилями и встроенной защитой от рекламы и трекеров. Noid как раз закрывает этот сценарий повседневного использования.